«Регионы сегодня находятся в условиях дефицита. Денег, чтобы поддержать МСП нет...»

Сергей Левченко

«Регионы сегодня находятся в условиях дефицита. Денег, чтобы поддержать МСП нет...»

Сергей Левченко

- Кремль пригрозил жесткой реакцией на эскалацию у своих южных границ

- Рубль расправил крылья, изменения в бюджетном правиле переносятся?

- Тревожная тенденция: в американском научном сообществе пропадают эксперты

- Эксперт объяснил, как арбитры помогли «Зениту» в матче с «Динамо»

- Кремль отреагировал на «невозможность» выборов на Украине

- Вечеринка закончилась убийством в Оренбургской области

- 20 тысяч и 20 лет: в Оренбурге задержали поджигателей вышки сотовой связи

- Госдума ввела уголовную ответственность за отрицание геноцида советского народа

Раскрыта новая схема увода денег с помощью СМС кода

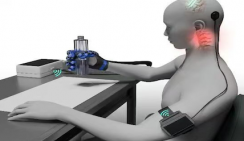

Фактор двухфакторного обмана кибермошенниками доверчивых граждан

То, о чем так долго предупреждали, случилось — мошенники научились обходить так называемую двухфакторную аутентификацию по СМС для подтверждения платежей в интернете.

На этот раз кибер-преступники организовали рассылку автомобилистам предлагая продлить договор ОСАГО, при этом в сообщении указан фальшивый или фишинговый сайт, копирующий портал страховой компании, сообщает газета «Известия».

Банки и компании, специализирующиеся в сфере кибербезопасности наслышаны о новой уловке мошенников. От обмана не застрахован никто: ни владельцы автомобилей, ни пользователи интернет-магазинов. Но насколько это опасно? Просто «ужас» или «ужас в квадрате»? Точно ответить на вопрос сложно, поскольку даже полной ясности, сколько денег воруют кибер-преступники нет. Цифры разнятся, то ли 10, то ли до 150 миллиардов рублей в год.

Во всяком случае, вице-президент Ассоциации юристов по регистрации, ликвидации, банкротству и судебному представительству Владимир Кузнецов напоминает, что преступники придумывают все новые и новые способы мошенничества с банковскими картами:

— Теперь новый вид фишинга: человеку приходит СМС-сообщение с предложением продлить ОСАГО. Подобные сообщения выглядят правдоподобно, получатель видит данные о своем транспортном средстве, в том числе госномер, а при переходе по ссылке в сообщении ему демонстрируется сумма страховки и ссылка для оплаты.

Пользователь вводит данные своей банковской карты и его переадресует на страницу, где требуется ввести код из СМС. Далее он действительно получает сообщение от своего банка с кодом для подтверждения операции. Ничего не подозревая, вводит его на фишинговой странице. Так «выуживает» персональные данные попавшегося на удочку клиента. После чего происходит списание. Способ опасен именно тем, что так мошенники обходят двухфакторную аутентификацию.

«СП»: — Это не единственный способ обхода защиты по СМС коду. Говорят, что мошенники уже научились получать коды из сообщений посредством оформления симкарт-дублеров?

— Ничего принципиально нового с точки зрения закона — все эти действия по-прежнему подпадают под квалификацию ст. ст. 159, 159.3 УК РФ «мошенничество», в том числе, с использованием банковских карт.

Важно понимать, что многие персональные данные граждан, в том числе и данные от страховых компаний, к большому сожалению, находятся в руках мошенников. Любой новый способ мошенничества предполагает, что получатель будет видеть очень правдоподобные данные о себе. Например «сотрудники банка», звоня человеку, обращаются к нему по ФИО, получатели СМС по вышеуказанному сценарию видят данные о своем авто и прочее.

Поэтому практические рекомендации для борьбы с мошенниками просты: необходимо максимально критически относиться к любым подобного рода сообщениям. Так, в случае, описанном выше, необходимо проверить информацию непосредственно на официальном сайте компании, а по ссылкам в подобных СМС-сообщениях не переходить вовсе.

«СП» — Что бы мы еще могли посоветовать людям во избежание неприятностей?

— Проблема мошенничеств с банковскими картами глобальная. Необходим четкий законодательный механизм, который бы, во-первых, гарантировал клиентам банков максимальную защиту их прав, а, во-вторых, обеспечивал возможность возвращения им денежных средств в случае столкновения с мошенниками. Нужен баланс между правами граждан и безопасностью самих банков.

В развитие такого регулирования необходима регламентация деятельности самих банков по выявлению и подтверждению сомнительных операций с банковскими картами. Например, их заморозка. Все эти меры не смогут исключить в полной мере вероятность возникновения подобных ситуаций, однако, позволят сократить их количество и снизить риски для граждан стать жертвами мошенников…

Наши люди в большинстве своем уже научились выявлять мошенников телефонных и не называют им коды подтверждения операций. При этом ввод кода из СМС на подозрительном сайте — так же рискованна, как передача его мошеннику из рук в руки.

Чтобы избежать несанкционированных списаний, необходимо внимательно читать сообщения от банков с кодом подтверждения. В них, как правило, указываются назначение платежа, наименование получателя, сумма операции и другие реквизиты. Также нужно обращать внимание на адрес получателя на странице сайта, где вводится код подтверждения, и на саму страницу.

Даже несмотря на то, что злоумышленники находят способы обойти двухфакторную аутентификацию, ей все равно пока можно доверять — ведь ничего другого нет. Этот метод подразумевает, что пользователь отдает себе отчет в своих действиях и понимает, на каком сайте, и с какой целью он вводит пароль и код.

Специалист по кибер-безопасности Арсений Кульбицкий рассказал, что прежде о многих способах мошенничества говорили в основном в теоретическом ключе:

— И вот «Лаборатория Касперского» подтвердила, что после перехода по ссылке и ввода данных карты пользователя перебрасывает на форму ввода кода. Жертве обмана действительно поступает СМС якобы от кредитной организации, однако такое подтверждение подтверждает лишь заявку на перевод денег, а отнюдь не на оплату заказанного полиса или другого товара или услуги. А денежки могут улететь.

К счастью пока что такая схема применяется пока не очень часто. Чтобы не расстаться с деньгами, следует не торопиться: очень внимательно читать сообщения с кодом подтверждения. В них должно указываются назначение конкретного платежа, наименование получателя, сумма операции и прочие реквизиты.

Сейчас, перед Новым годом электронные письма рассылки с интересными предложениями о скидках, распродажах и акциях с упоминанием известных брендов — главная уловка мошенников. За десять процентов от реальной рыночной стоимости вряд ли что-то купишь. Либо залежалый товар, либо подделку, либо вообще ничего.

«СП»: — Как себя обезопасить от компьютерных мошенничеств?

— Можно добровольно отказаться от дистанционных банковских услуг. Не современно, зато привычно. Действовать по старинке: идти офис банка и пообщаться с сотрудником. Погуляв по свежему воздуху, поразмышляв, поймешь, что к чему. Но это обезопасит от фейковой операции на фишинговом сайте, но… не от мошенничеств вообще.

Потому что в самом банке — тоже работают люди и до конца не следует верить никому. В том числе милым девушкам-операционисткам в ярких платочках. Они не ангелы. Увидев пожилого человека в запотелых с мороза толстых очках, какая-то может поддаться искушению и отправить перевод не «внучку в другой город», а себе на счет.

Потом придешь жаловаться, тебе скажут: «У нас камера наблюдения как раз сломалась. А вы вообще к нам приходили?» Нужно обязательно попросить распечатать квитанцию…

Опаснее, когда схема многоходовая. Так можно остаться вообще без всего. У вас не только украдут деньги, но и вашу личность. От подобного на «Госуслугах» есть дополнительные проверки. Если пользователь выполняет вход из нового места, то потребуется ввод не только кода из СМС, но и других данных для аутентификации, допустим, номер какого-либо документа.

Что касается звонков живых мошенников и роботов, лучше всего отвечать не конкретно. Хотя робот просит несколько раз сказать «Да» или «Нет» — соображалка у него плохая, он же робот. Советуют вместо «Да» при ответе на звонок с незнакомого номера, говорить: «Слушаю» или «Алло».

А в процессе разговора при появлении сомнений следует отвечать уклончиво — даже на очевидные, на первый взгляд, вопросы. Ведь преступники уже изготавливают дубликат виртуальной сим-карты жертвы и списывают деньги через банковское приложение. А лучше всего сразу класть трубку, помня, что никакие «службы безопасности банков» не обзванивают своих клиентов не только перед новым годом, но вообще никогда.

Эксперт Академии управления финансами и инвестициями Алексей Кричевский размышляет о том, что каждый инфоповод про мошенников нашедших какой-то новый способ воровства денег, почему-то вызывает удивление:

— На самом же деле ничего нового в этом нет. Если закрываются одни двери, они стараются стучаться в другие и, по возможности, их для себя открывать. Это совершенно естественная ситуация. Более того, можно сказать, что именно кибер-мошенники заставляют регулятора, МВД и компании, занимающиеся кибер-безопасностью, работать и развиваться, поскольку необходимо разрабатывать механизмы для защиты от новых угроз.

И даже мошенники стараются сократить свои расходы на «персонал», переводя часть функций на роботов. Как пример можно взять звонки из якобы банка о том, что в данный момент со счета жертвы снимают деньги, или совершают перевод. Если клиент дает обратную связь, а не просто сбрасывает звонок, значит, с ним можно и нужно работать. Увы, потери людей от деятельности мошенников обновят свои исторические максимумы, и будет очень интересно взглянуть в начале года на статистику.

Мошенники работают не только по банкам, но и уже по страховым компаниям. Это значит, что практически в любой структуре, которая завязана на прямых продажах, могут быть люди, работающие на ОПГ. Вот с чем нужно работать, помимо разработки механизмов защиты.

- На Западе заметили трансформацию связей с Россией

- СМИ: США назвали ключевое условие для дальнейшей поддержки Украины

- Медики перечислили скрытые симптомы тяжелых заболеваний

- «Вместе мы — сила»: Зюганов встретился с премьером Вьетнама

- Президент ФРГ назвал атаку на Иран незаконной

- Подводный фронт: зачем Китай детально изучает рельеф океана на случай войны

- Тревожная тенденция: в американском научном сообществе пропадают эксперты

- Рубль расправил крылья, изменения в бюджетном правиле переносятся?

- 20 тысяч и 20 лет: в Оренбурге задержали поджигателей вышки сотовой связи

- «Не против нас»: Пекин ответил на сближение США и Японии